智能制造 5G賦能產(chǎn)業(yè)升級的重要機遇——專訪中國移動研究院用戶研究所副所長林琳

在數(shù)字經(jīng)濟浪潮席卷全球的今天,第五代移動通信技術(5G)憑借其高帶寬、低時延、廣連接的特性,正成為驅(qū)動產(chǎn)業(yè)變革的關鍵引擎。其中,智能制造作為新一代信息技術與制造業(yè)深度融合的產(chǎn)物,被廣泛視為5G技術落地應用最具潛力和價值的領域之一。中國移動研究院用戶研究所副所長林琳在近期交流中指出,智能制造無疑是5G面臨并必須把握的重要歷史性機遇,而信息電子技術服務將在其中扮演至關重要的支撐與催化角色。

林琳副所長首先剖析了5G與智能制造的內(nèi)在契合點。她表示,傳統(tǒng)制造業(yè)的數(shù)字化、網(wǎng)絡化、智能化轉(zhuǎn)型,對通信網(wǎng)絡提出了前所未有的要求。無論是工廠內(nèi)海量工業(yè)傳感器與設備的實時數(shù)據(jù)采集與交互,還是高精度機械臂的遠程協(xié)同控制、增強現(xiàn)實(AR)輔助裝配與運維,或是基于機器視覺的在線質(zhì)量檢測,都需要超可靠、低時延的無線通信保障。4G及以前的網(wǎng)絡技術在帶寬、時延和連接密度上存在瓶頸,難以完全滿足這些苛刻的工業(yè)場景需求。而5G網(wǎng)絡恰恰能夠填補這一空白,其毫秒級的時延、每平方公里百萬級的連接能力以及高達10Gbps的峰值速率,為構(gòu)建靈活、高效、自適應的智能工廠“神經(jīng)系統(tǒng)”提供了可能。

“5G不僅是連接技術的升級,更是生產(chǎn)方式的變革催化劑。”林琳強調(diào)。她指出,5G將助力打破傳統(tǒng)有線工業(yè)網(wǎng)絡(如現(xiàn)場總線、工業(yè)以太網(wǎng))在靈活性和部署成本上的限制,實現(xiàn)生產(chǎn)線的快速重構(gòu)與柔性制造。例如,通過5G網(wǎng)絡連接AGV(自動導引運輸車)、機器人等移動設備,可以根據(jù)訂單變化動態(tài)調(diào)整物流路徑和生產(chǎn)工序,極大提升生產(chǎn)效率和資源利用率。5G與邊緣計算、人工智能、數(shù)字孿生等技術的融合,能夠?qū)崿F(xiàn)對生產(chǎn)全流程的深度感知、實時分析與智能決策,推動制造模式從大規(guī)模標準化生產(chǎn)向大規(guī)模個性化定制演進。

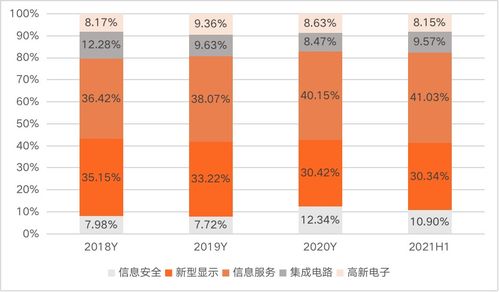

在談及信息電子技術服務在這一進程中的作用時,林琳認為其價值貫穿于“網(wǎng)絡、平臺、應用、安全”全鏈條。信息電子技術服務提供商是5G網(wǎng)絡在工業(yè)領域落地的重要伙伴,負責提供適應嚴苛工業(yè)環(huán)境的專用終端、模組、網(wǎng)關以及定制化的網(wǎng)絡切片解決方案。在平臺層面,需要構(gòu)建面向工業(yè)的5G融合應用平臺,實現(xiàn)對設備、數(shù)據(jù)、應用和算力的統(tǒng)一管理與調(diào)度,降低企業(yè)應用5G技術的門檻。在應用層面,信息電子技術服務商需與制造業(yè)企業(yè)緊密合作,深入理解細分行業(yè)的生產(chǎn)工藝與痛點,共同開發(fā)并落地諸如遠程控制、機器視覺質(zhì)檢、人員定位、AR遠程協(xié)作等創(chuàng)新應用。安全是智能制造的生命線,需要提供從網(wǎng)絡傳輸、邊緣計算到云端數(shù)據(jù)的端到端安全防護服務。

林琳也坦言,當前5G賦能智能制造仍面臨挑戰(zhàn),包括工業(yè)5G模組成本有待進一步降低、跨行業(yè)融合標準尚需完善、復合型人才短缺、以及企業(yè)數(shù)字化轉(zhuǎn)型意識和投入的差異等。她呼吁產(chǎn)業(yè)鏈各方——包括電信運營商、設備商、信息電子技術服務企業(yè)、工業(yè)軟件提供商和制造企業(yè)——加強協(xié)同創(chuàng)新,共同打造開放共贏的產(chǎn)業(yè)生態(tài)。中國移動作為基礎電信運營商,正積極發(fā)揮網(wǎng)絡優(yōu)勢,聯(lián)合合作伙伴深入工廠一線,探索和實踐5G在設備預測性維護、精準遠程操控、柔性產(chǎn)線等場景的應用,并致力于推動相關標準的制定與成本的優(yōu)化。

林琳副所長充滿信心。她表示,隨著5G技術的持續(xù)演進(如5G-Advanced)以及與人工智能、物聯(lián)網(wǎng)、大數(shù)據(jù)等技術的更深度融合,智能制造將邁向更高階段。信息電子技術服務作為連接技術與產(chǎn)業(yè)的橋梁,其重要性將愈發(fā)凸顯。抓住智能制造這一重要機遇,不僅將釋放5G的巨大商業(yè)價值,更將有力推動我國制造業(yè)向高端化、智能化、綠色化轉(zhuǎn)型升級,為鞏固和提升全球競爭力奠定堅實基礎。

如若轉(zhuǎn)載,請注明出處:http://www.yjjzzg.cn/product/68.html

更新時間:2026-05-30 15:48:22